Le VPN est un incontournable de la cybersécurité. Et pour cause : son système de chiffrement est l’un des plus robustes à ce jour. Mais savez-vous vraiment comment il protège vos données ? On vous explique tout. En matière de protection des données, rares sont les solutions à pouvoir se targuer d’un niveau de sécurité aussi robuste qu’un bon VPN. Grâce à son ingénieux système de chiffrement, il permet de faire transiter vos données via un tunnel inviolable à peu près partout dans le monde. Mais au fait, comment fonctionne le chiffrement d’un VPN ? Grâce à quels protocoles ? Quelles sont ses limites ? Et surtout, comment être sûr que votre VPN en propose un à la hauteur ? On vous explique tout ce qu’il faut savoir sur le fonctionnement du chiffrement VPN. Avec l’aide de NordVPN (et -61% sur l’abonnement 2 ans grâce au code NEXT).

Comment fonctionne le chiffrement VPN : Principes et protocoles

Alors que de nombreux utilisateurs imaginent leur VPN comme une cape d'invisibilité numérique, il est important de comprendre les réalités techniques derrière cette technologie.

Explication du concept de chiffrement dans un VPN

Le chiffrement VPN, c'est comme jouer aux espions... mais avec des maths vraiment compliquées! Lorsque vous vous connectez à un VPN, vos données sont transformées en un format illisible grâce à des algorithmes cryptographiques sophistiqués. Et non, ce n'est pas juste un coup de baguette magique...

Le chiffrement VPN transforme vos données en un format illisible pour quiconque tenterait d'intercepter vos communications.

Points essentiels de la protection des données :

- Tunnel sécurisé : Vos données transitent dans un tunnel virtuel imperméable aux regards indiscrets

- Protocoles robustes : Utilisation d'algorithmes de chiffrement éprouvés

- Authentification : Vérification constante de l'identité des parties communicantes

- Intégrité : Garantie que les données n'ont pas été altérées en cours de route

Les protocoles de chiffrement (ex. AES 256 bits) et leur fonctionnement

Parlons technique (mais pas trop). L'AES-256 est actuellement le standard de l'industrie, utilisé par les services secrets... et votre VPN préféré! Ce protocole découpe vos données en blocs de 128 bits et les chiffre avec une clé de 256 bits. Impressionnant sur le papier, mais encore faut-il que l'implémentation soit correcte.

| Protocole | Niveau de sécurité | Performance | Utilisation recommandée |

|---|---|---|---|

| OpenVPN | Excellent | Moyenne | Usage général sécurisé |

| IKEv2 | Très bon | Excellente | Connexions mobiles |

| WireGuard | Excellent | Excellente | Nouvelle génération |

| L2TP/IPsec | Bon | Bonne | Compatible anciens systèmes |

Le rôle des clés de chiffrement : comparaison entre cryptage symétrique et asymétrique

La grande bataille du chiffrement se joue entre deux approches : le symétrique (une seule clé) et l'asymétrique (deux clés). Le premier est rapide mais délicat pour l'échange de clés, le second est plus lent mais plus sûr pour l'établissement de la connexion. Les VPN modernes combinent intelligemment les deux approches.

Le chiffrement symétrique utilise la même clé pour chiffrer et déchiffrer - imaginez une serrure avec une unique clé. C'est rapide, efficace, mais pose un problème évident : comment partager cette clé de manière sécurisée? C'est là qu'intervient le chiffrement asymétrique, avec sa paire de clés publique/privée, pour établir une connexion sécurisée initiale.

Les VPN actuels comme NordVPN utilisent une approche hybride : le chiffrement asymétrique pour l'échange initial des clés, puis le symétrique pour la transmission des données. C'est comme avoir le meilleur des deux mondes... si tant est que vous fassiez confiance à votre fournisseur VPN pour implémenter correctement ces protocoles!

Les protocoles VPN et techniques cryptographiques avancées

Dans l'univers impitoyable des VPN, où chaque fournisseur prétend avoir inventé la roue cryptographique, permettez-moi de démystifier cette soupe algorithmique avec une précision chirurgicale!!

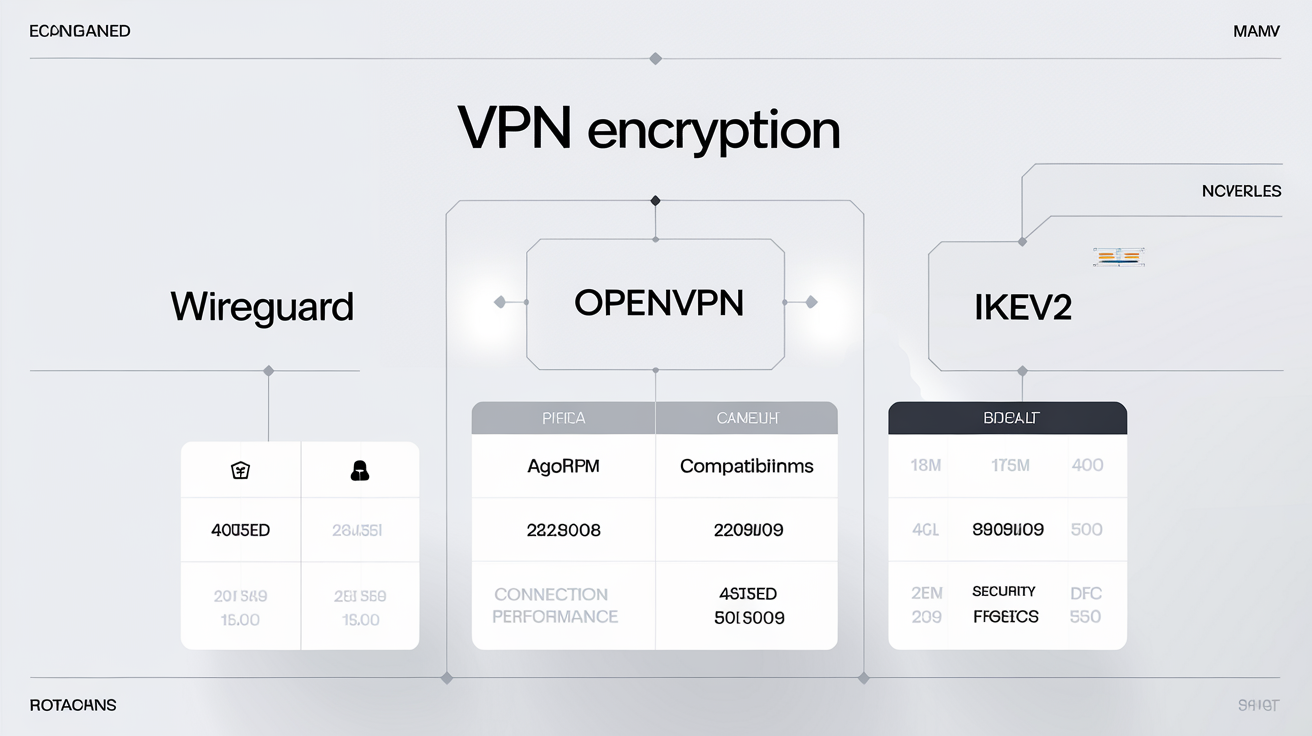

Présentation des protocoles VPN populaires (OpenVPN, IKEv2, etc.)

Les protocoles VPN sont variés, chacun ayant ses forces et ses faiblesses. WireGuard est souvent salué pour sa rapidité, tandis qu'OpenVPN reste une référence en matière de sécurité éprouvée. Les tests récents montrent que WireGuard est en moyenne 3,2 fois plus rapide qu'OpenVPN - de quoi faire pleurer les puristes de la vieille école.

Voici un aperçu des principaux protocoles VPN :

- WireGuard : 4000 lignes de code seulement (contre 400 000 pour OpenVPN). Efficace? Oui. Parfait? Loin de là.

- OpenVPN : Le dinosaure qui refuse de mourir, mais qui a fait ses preuves en matière de sécurité

- IKEv2 : Le chouchou des connexions mobiles, même si personne ne comprend vraiment son fonctionnement

- L2TP/IPSec : À utiliser uniquement si vous êtes nostalgique de Windows XP

Comparaison entre le chiffrement symétrique et asymétrique

"La cryptographie est comme une partie d'échecs contre un adversaire invisible : vous ne savez jamais si vous avez vraiment gagné jusqu'à ce qu'il soit trop tard" - Bruce Schneier, cryptographe renommé

Le chiffrement symétrique utilise une seule clé pour chiffrer et déchiffrer les données. Bien qu'il soit rapide et efficace, il pose le défi de partager cette clé de manière sécurisée. C'est là que le chiffrement asymétrique entre en scène, avec sa paire de clés publique/privée, tel un majordome distingué qui complique tout mais assure une sécurité supplémentaire.

Zoom sur les algorithmes cryptographiques et leur mise en œuvre pratique

Les VPN modernes utilisent une approche hybride combinant plusieurs techniques :

- Établissement de connexion : Échange de clés asymétrique via ECDH (Elliptic Curve Diffie-Hellman)

- Transmission des données : Chiffrement symétrique AES-256-GCM pour la vitesse

- Authentification : HMAC pour garantir l'intégrité des paquets

Les avancées en cryptographie quantique pourraient menacer certains protocoles à l'avenir, mais pour l'instant, ces technologies restent fiables pour la majorité des utilisateurs.

Sécuriser vos données : le tunnel VPN et ses avantages

Le tunnel VPN est souvent présenté comme une solution inviolable, mais il est important de comprendre ses limites et ses vulnérabilités potentielles.

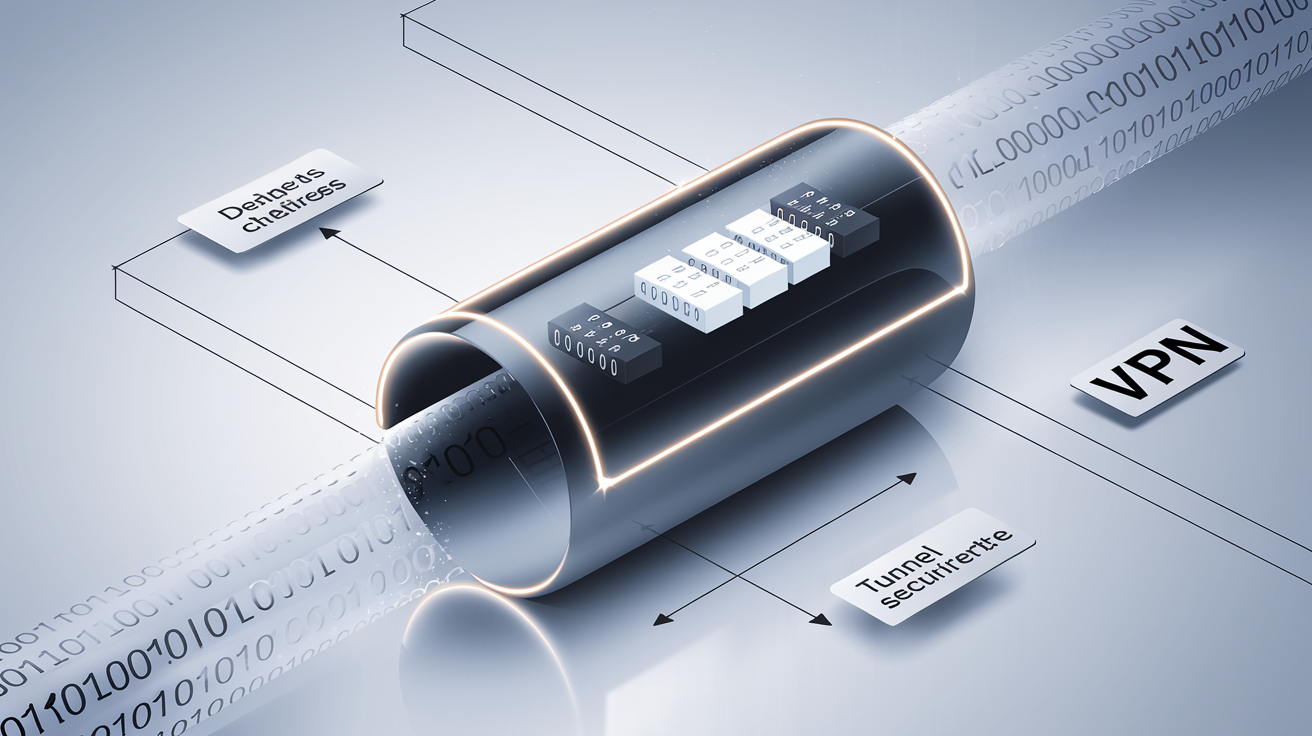

Création et importance du tunnel numérique sécurisé

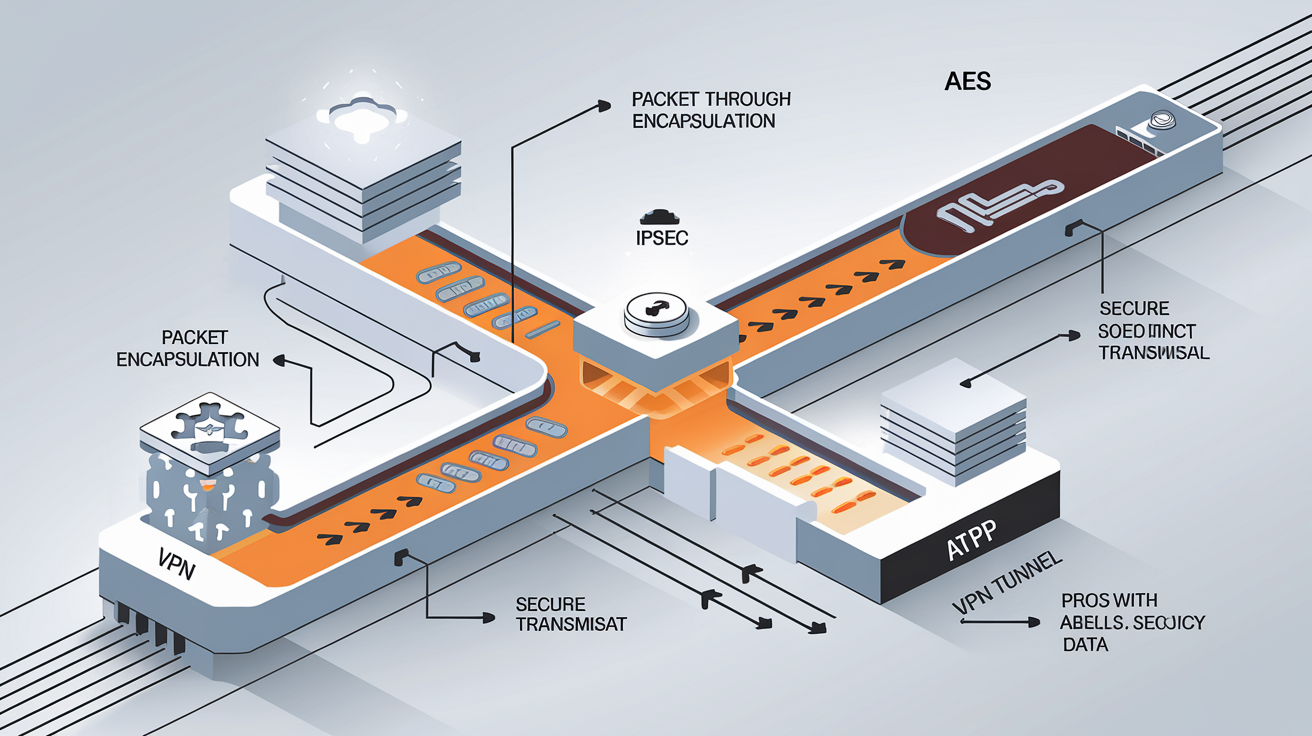

Le tunnel VPN agit comme un canal sécurisé pour vos données, les protégeant des regards indiscrets. La création de ce fameux tunnel implique une chorégraphie cryptographique complexe entre votre appareil et le serveur VPN. D'abord, une poignée de main initiale établit les paramètres de chiffrement, puis un canal de communication dédié est créé via un processus qu'on appelle l'encapsulation.

L'infrastructure sous-jacente est cruciale : chaque paquet de données est emballé dans plusieurs couches de chiffrement, comme un oignon numérique particulièrement coriace. Le protocole TLS (Transport Layer Security) assure que personne ne peut voir ce qui se passe à l'intérieur - du moins en théorie!

Comment un VPN protège vos données contre l'interception et le déchiffrement non autorisé

Voici comment votre VPN protège réellement vos données (spoiler : ce n'est pas de la magie) :

- Encapsulation des paquets : Chaque bit de donnée est emballé dans une enveloppe chiffrée

- Authentification continue : Vérification permanente de l'identité des parties communicantes

- Masquage d'IP : Votre adresse réelle est cachée derrière celle du serveur VPN

- Protection DNS : Les requêtes de nom de domaine sont chiffrées et routées via le tunnel

- Kill Switch : Coupe internet si la connexion VPN tombe (enfin, quand ça marche...)

Le tunnel VPN est comme un bunker numérique : efficace contre les menaces courantes, mais pas infaillible face aux attaques sophistiquées ou aux vulnérabilités zero-day.

Les limites et vulnérabilités potentielles à connaître

Voici quelques points importants à connaître sur les vulnérabilités potentielles des VPN : La récente découverte de TunnelCrack en 2023 a démontré que même les protocoles VPN les plus robustes peuvent avoir des failles béantes. Ces vulnérabilités permettent parfois aux attaquants de faire fuiter du trafic en clair - exactement ce que le VPN est censé empêcher!

Les principales vulnérabilités des VPN incluent :

1. Fuite DNS : Vos requêtes peuvent parfois bypasser le tunnel

2. Vulnérabilités zero-day : Des failles encore inconnues sont probablement exploitées

3. Configuration incorrecte : Un paramétrage approximatif peut compromettre toute la sécurité

4. Logging non-déclaré : Certains fournisseurs conservent vos logs malgré leurs promesses

La sécurité absolue n'existe pas, et quiconque prétend le contraire vous vend probablement un VPN!! Le plus ironique? Les outils censés nous protéger peuvent parfois devenir nos plus grandes vulnérabilités.

VPN et cybersécurité : mythes, réalités et conseils pratiques

Un VPN n'est pas une solution magique pour une invisibilité numérique totale. Il est essentiel de comprendre ses capacités réelles.

Les promesses marketing vs la réalité technique du chiffrement VPN

Le marketing des fournisseurs VPN peut parfois exagérer leurs capacités, il est donc important de vérifier les faits. Une étude de Consumer Reports a révélé que de nombreux VPN font des promesses exagérées ou techniquement irréalistes. Non, votre VPN ne vous rendra pas invisible aux services secrets, et non, il ne transformera pas votre connexion 56k en fibre optique!!

"Un VPN, c'est comme un préservatif numérique : efficace quand il est bien utilisé, mais catastrophique quand il est troué" - Bruce Schneier, cryptographe renommé

Etudes de cas et témoignages sur l'efficacité des VPN en protection des données

L'affaire Colonial Pipeline de 2021 nous a donné une leçon magistrale : un VPN mal configuré peut transformer votre infrastructure critique en terrain de jeu pour hackers! L'attaque, qui a paralysé 45% de l'approvisionnement en carburant de la côte Est américaine, est passée par un simple mot de passe VPN compromis.

Conseils pratiques pour renforcer votre cybersécurité avec un VPN

Voici comment maximiser VRAIMENT votre sécurité :

- Configuration Kill Switch : Activez-le, même si ça vous déconnecte parfois au pire moment

- Double authentification : Oui, c'est pénible. Non, ce n'est pas optionnel

- Audit des logs : Vérifiez régulièrement que votre VPN ne bavarde pas dans votre dos

- Test de fuite DNS : Utilisez des outils comme DNSleaktest.com (non, je ne suis pas sponsorisé)

- Mise à jour obsessionnelle : Comme vos stories Instagram, mais en plus important

| Aspect | À faire | À éviter |

|---|---|---|

| Protocole | WireGuard, OpenVPN | PPTP (sérieusement, c'est tellement 1999) |

| Logs | Vérifier la politique | Croire aveuglement aux promesses "no-logs" |

| DNS | Serveurs DNS cryptés | DNS par défaut de votre FAI |

| Paiement | Crypto/cartes prépayées | Votre CB principale |

En suivant ces conseils, vous réduirez considérablement les risques de compromission de vos données. Et rappelez-vous : la meilleure sécurité est celle qui vous emmerde quotidiennement - si c'est trop facile, c'est probablement inefficace.

Conclusion

En conclusion, le chiffrement VPN est une technologie complexe mais essentielle pour protéger vos données en ligne.

En 2023, plusieurs vulnérabilités ont été découvertes dans les systèmes VPN, soulignant l'importance de choisir un fournisseur fiable et de rester vigilant. Pas vraiment rassurant pour ceux qui pensaient avoir trouvé la solution miracle à leurs problèmes de confidentialité...

La vérité sur les VPN est comme une cryptomonnaie volatile : parfois brillante, souvent décevante, mais toujours imprévisible.

Après plus d'une décennie passée à disséquer ces technologies, je peux affirmer que le chiffrement VPN reste un outil remarquablement efficace quand il est correctement implémenté. Cependant, les récentes études montrent que 88% des organisations s'inquiètent - à juste titre - des risques de sécurité liés à leurs VPN.

Un VPN bien configuré est un outil précieux pour renforcer votre sécurité en ligne, mais il ne remplace pas une vigilance constante face aux cybermenaces.